Como explican sus creadores, Light Commands explota una debilidad en los micrófonos MEMS, que por su propia construcción reaccionan ante fuentes de luz igual que lo harían con el sonido. La clave reside en impactar sobre ellos "modulando una señal eléctrica en la intensidad de un haz láser". Los altavoces son incapaces de diferenciar las órdenes luminosas de las de voz, y en consonancia reaccionan como han sido diseñados.

Según los investigadores, puesto que los teléfonos móviles también utilizan micrófonos MEMS, este método también permite activar sus asistentes de voz de la misma forma. Concretamente el método se ha probado con los iPhone XR, Samsung Galaxy S9 y Google Pixel 2, pero según señala The Hacker News, solo funciona a distancias cortas.

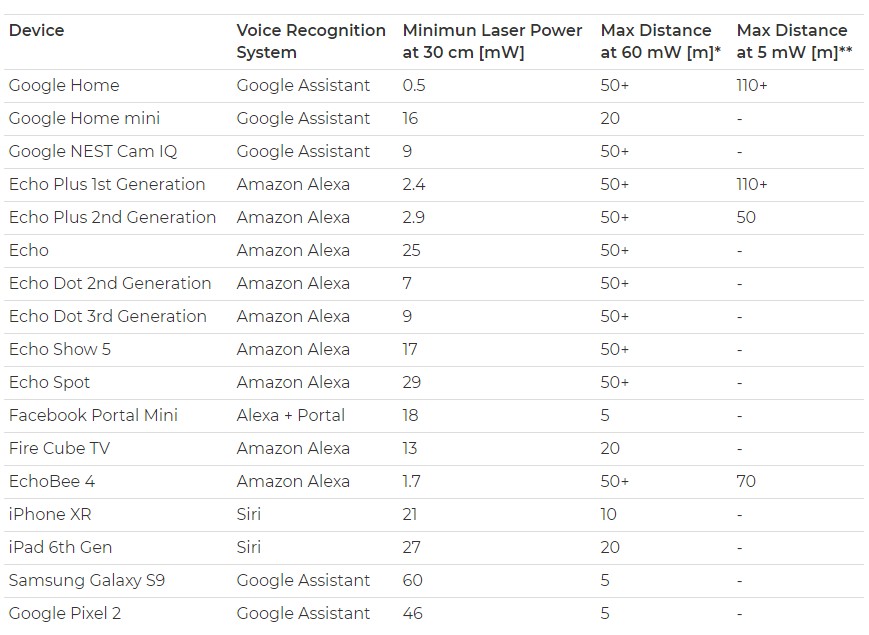

En el caso de los altavoces inteligentes, Light Commands puede ser utilizado a distancias de más de 110 metros y a través de ventanas. Todo depende de la potencia del láser, la intensidad de la luz y la puntería, que idealmente será estabilizada utilizando alguna clase de trípode o afuste. El láser no tiene por qué ser industrial; un simple puntero es suficiente. También es necesario un driver láser, un amplificador de sonido y un teleobjetivo de cámara para los ataques a más larga distancia.

Tabla con los altavoces puestos a prueba por el equipo y la distancia a la que pueden ser atacados.

El problema fundamental de controlar a distancia un altavoz inteligente no deriva tanto de la posibilidad de que alguien lo use para darnos un susto sino del potencial añadido por su conexión al Internet de las Cosas. Asumiendo que el altavoz esté a la vista (sobre una mesa frente a una ventana, por ejemplo) atacantes de diversa índole podrían utilizarlo para comprobar si hay alguien en casa o incluso abrir sus puertas en caso de utilizar una cerradura inteligente.

Puesto que los micrófonos MEMS son de uso universal, el único método de protegerse frente a este tipo de ataques es no dejar expuesto el altavoz y esperar a que los desarrolladores de software introduzcan métodos de identificación reforzados. También funciona desconectar el aparato.