OTP

Contenido |

Advertencia

|

¿Para qué sirve este tutorial?

En este tutorial aprenderás a cómo obtener el OTP sin necesidad de un hardmod.

En OLD 3DS

Requisitos

- Una Nintendo 3DS con la versión de firmware entre 9.0 y 9.2 (Si tienes 9.3 a 10.5 debes hacer downgrade a 9.2).

- Los cias del Firmware 2.1 de tu región.

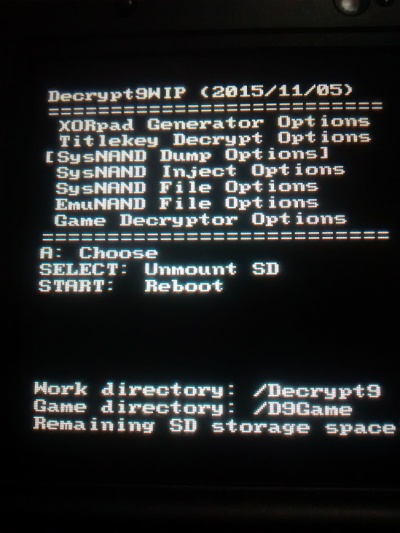

- Decrypt9WIP

- arm11.bin (Buscarlo en Google).

- SysUpdater

- Decrypt9 para Spider 2.1

PASO 1: Extraer SysNAND y EmuNAND (si tienes EmuNAND instalada)

- Copia Decrypt9, y sysUpdater a SD/3ds

- Copiar los cias de la versión 2.1 dentro de una carpeta llamada updates a la SD.

- Ejecuta Decrypt9 desde Homebrew Launcher (habiéndolo cargado anteriormente con algún hax).

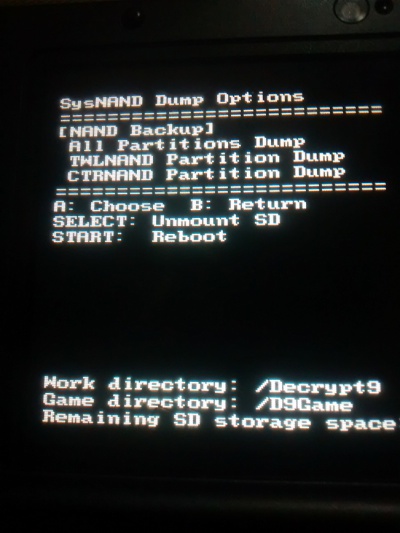

- Accede a la opción "sysNAND options" y dale a "NAND Backup".

Repite los mismos pasos para emuNAND (si tienes emuNAND instalada).

- Presiona Select y extrae la SD sin apagar la consola, copia los archivos NAND.bin y emuNAND.bin a tu computadora, también copia los demás archivos que tienes en la SD a tu computadora.

- Vuelve a insertar la SD a tu 3DS y presiona Start para que se reinicie el 3DS.

PASO 2: Downgradear 3DS.

- Ejecuta SysUpadater (habiéndolo cargado anteriormente con algún hax).

- Pulse (Y) de downgradear sysNAND a v2.1.

- Reiniciar en sysNAND

- Si hay una pantalla en negro en el reinicio, intenta eliminar la carpeta extdata carpeta en SD / Nintendo 3DS / XXX / XXX .

PASO 3: Obtener OTP.

- Copiar el archivo arm11.bin a la raíz de su tarjeta SD.

- Ir a http://dukesrg.github.io/2xrsa.html?arm11.bin en tu 3DS.

- Espere a que de unos destellos.

- Comprueba si hay un archivo llamado a9f.bin en la tarjeta SD. Si el exploit fue exitoso, entonces debe existir.

- Retira la tarjeta SD y copiar a9f.bin a su ordenador.

- Crea una copia de seguridad del a9f.bin en un lugar seguro.

PASO 4: Restaurar 3DS.

- Copiar los archivos arm9 y arm11 del rar de Decrypt9 Spider 2.1.

- Copiar los archivos originales sysNAND.bin y emuNAND.bin en la raiz de la SD.

- Vuelve a insertar la tarjeta SD en su 3DS.

- Abre de nuevo la web http://dukesrg.github.io/2xrsa.html?arm11.bin en tu 3DS .

- Restaura tu sysNAND.bin y emuNAND.bin.

- Presione select para expulsar la tarjeta SD. En la computadora, eliminar todos los archivos en la tarjeta SD y copiar la copia de seguridad que habías hecho..

- Vuelva a insertar la tarjeta SD y presiona Start para reiniciar!

En New 3DS

Requisitos

- Una New Nintendo 3DS con la versión de firmware 9.2 (Si tienes 9.3 a 10.6 debes hacer downgrade a 9.2)

Lee esto, si estas en 9.3-10.3: Downgrade 9.2-10.3 o esto si tienes 10.4+ Downgrade 10.4+ con Hard-Mod

- Los cias del Firmware 2.1 de tu región.

- Decrypt9WIP

- arm11.bin (Buscarlo en Google).

- La cabecera del NCSD de un old 3DS (en proceso de indicar como obtenerlo desde internet)

- SysUpdater

- EmuNAND9

- 3DSFATtool v3.2

- TinyFormat

- Decrypt9 para Spider 2.1

- En esta guía se da por hecho que usas una emuNAND y CFW CakesFW, ReiNand o rxTools.

- Editor hexadecimal

PASO 1: Extraer SysNAND y emuNAND (si tienes emuNAND instalada) y generar Xorpads

- Copia Decrypt9, EmuNAND9, sysUpdater y TinyFormat a la SD / 3ds.

- Copiar los cias de la versión 2.1 dentro de una carpeta llamada updates a la SD.

- Ejecuta Decrypt9 desde Homebrew Launcher (habiendolo cargado anteriormente con algún hax).

- Accede a la opción "sysNAND options" y dale a "NAND backup".

Repite los mismos pasos para EmuNAND (si tienes EmuNAND instalada).

- Desde el menú principal del Decrypt9, selecciona "XORpad Generator Options"

- Sigue las indicaciones para dumpear el "CTRNAND Padgen" para nand.fat16.xorpad (no se puede cambiar el nombre del archivo).

- Presiona Select en el menú principal para extraer la SD.

- Pon la SD en tu computadora y copia los archivos sysNAND.bin, emuNAND.bin y nand.fat16.xorpad que están en SD/3ds/Decrypt9 a un lugar seguro.

- Elimina sysNAND.bin, emuNAND.bin y nand.fat16.xorpad que están en SD/3ds/Decrypt9 en la tarjeta SD y vuelva a colocarla en tu 3DS.

- Presione (B) y ve a "XORpad Generator Options" una vez más. Sigue las indicaciones para dumpear el "CTRNAND PADGen 0x4" para nand.fat16.xorpad (no se puede cambiar el nombre del archivo).

- Presiona Select en el menú principal para expulsar la tarjeta SD, luego copia el archivo nand.fat16.xorpad que esta en SD/3ds/Decrypt9 en la tarjeta SD.

- Cambiar el nombre de nand.fat16.xorpad a nand.fat16_0x4_xorpad en tu computadora.

- Eliminar nand.fat16.xorpad desde SD/3ds/Decrypt9 en la tarjeta SD.

- Copiar todos los archivos de la tarjeta SD en una carpeta de tu computadora. El siguiente paso borrará la tarjeta SD por completo .

- Vuelve a insertar la tarjeta SD en el 3DS, a continuación presiona Start para reiniciar en sysNAND.

- Abre EmuNAND9 desde el Homebrew Launcher (habiéndolo cargado anteriormente con algún hax).

- Siga las opciones para completar la configuración de la EmuNAND.

- Copiar la copia de seguridad que habías hecho de la SD de vuelta a su tarjeta SD desde tu computadora. (Los archivos sysNAND.bin , emuNAND.bin , nand.fat16_0x4_xorpad , y nand.fat16_0x5_xorpad NO LOS COPIES).

PASO 2: Downgrade

- Iniciar tu 3DS en emuNAND utilizando el CFW de tu preferencia.

- Abre TinyFormat desde el Homebrew Launcher (habiéndolo cargado anteriormente con algún hax) en emuNAND

- Pulse (Y) para dar formatear la emuNAND.

- Reiniciar la emuNAND y completar la configuración inicial sin vincular NNID.

- Abre SysUpdater desde el Homebrew Launcher (habiéndolo cargado anteriormente con algún hax). en emuNAND'

- Pulse (Y) de downgradear la emuNAND a 2.1.

- Reiniciar en sysNAND (emuNAND será brickeada por el downgrade) y abre Decyrpt9 desde el Homebrew Launcher (habiéndolo cargado anteriormente con algún hax).

- Accede a la opción "EmuNAND options" y dale a "EmuNAND Backup".

- Presiona Select en el menú principal para expulsar la tarjeta SD, luego copia el archivo nand.fat16.xorpad que esta en SD/3ds/Decrypt9 en la tarjeta SD (No sobreescribir la copia de seguridad emuNAND.bin que habías hecho anteriormente).

Pon el archivo emuNAND.bin que brickeaste downgradeando a 2.1, el nand.fat16_0x4_xorpad y nand.fat16_0x5_xorpad a la misma carpeta que 3DSFAT16tool.

- En el símbolo del sistema escribe los siguientes comandos

Mac / Linux:

- Abrir tanto el NCSD_header_o3ds.bin y el recién creado sysNAND.bin en el editor hexadecimal de su elección.

- Copiar todo el contenido de NCSD_header_o3ds.bin .

- En sysNAND.bin ve al offset 0x200.

- Seleccionar todo desde el inicio del ofsett 0x200 offset.

- Reemplazar esta selección con el contenido de NCSD_header_o3ds.bin .

- Guarda el archivo y sal. Copia el sysNAND.bin modifcado a SD/3ds/Decrypt9 en la tarjeta SD.

- Vuelva a insertar la tarjeta SD en tu 3DS y pulsa (B).

- Después de las opciones en el menú principal, ve a "Sysnand options" y luego a "NAND Restore"

- Esperar a que todo salga bien y reiniciar.

PASO 3: Obtener OTP

- Copiar el arm11.bin a la raíz de la SD.

- Ir a http://dukesrg.github.io/2xrsa.html?arm11.bin en tu 3DS y esperar a que de unos destellos.

- Comprobar que esta el archivo a9f.bin en tu SD. Si el exploit fue exitoso ya no debería estar vació.

- Remover la SD y copiar el a9f.bin a tu computadora.

- Crea un respaldo del a9f.bin en un lugar seguro.

PASO 4: Restaurar 3DS

- Copiar los archivos arm9 y arm11 del rar de Decrypt9 Spider 2.1.

- Copiar los archivos originales sysNAND.bin y emuNAND.bin en la raiz de la SD.

- Vuelve a insertar la tarjeta SD en su 3DS.

- Abre de nuevo la web http://dukesrg.github.io/2xrsa.html?arm11.bin en tu 3DS .

- Restaura tu sysNAND.bin y emuNAND.bin.

- Presione select para expulsar la tarjeta SD. En la computadora, eliminar todos los archivos en la tarjeta SD y copiar la copia de seguridad que habías hecho..

- Vuelva a insertar la tarjeta SD y presiona Start para reiniciar!